Serviço LDAP no Debian

| Este artigo foi baseado em Debian Wheezy. |

O que é o LDAP?

Existem milhares de definições sobre LDAP nos livros e páginas da Internet. No entanto, para um rápido entendimento, seria mais fácil dizer que LDAP é um banco de dados que segue padrões descritos em RFCs. É como se estivéssemos trabalhando com tabelas de bancos de dados que tivessem campos com nomes predefinidos.

O objetivo principal deste arquivo é mostrar como configurar o LDAP em um Debian e, a seguir, como realizar a conexão de clientes via PAM.

Instalação do LDAP

Primeiramente, deveremos instalar o servidor e pacote de comandos básicos.

# apt-get install slapd ldap-utils

Depois de emitido o comando de instalação, surgirá uma janela solicitando uma senha de administrador para o usuário admin. Utilize a senha 123, pois teremos que trocá-la logo em seguida. O próximo passo será fazer um configuração mais detalhada do LDAP. Para isso, emita o comando:

# dpkg-reconfigure slapd

A partir deste ponto, teremos uma sequência de telas com perguntas.

Tela (1): Omitir a configuração do servidor OpenLDAP?

- Nesta tela deverá ser respondido Não, para que possamos continuar a configuração detalhada do LDAP.

Tela (2): Nome do domínio DNS

- Aqui deverá ser digitado o domínio DNS da rede que terá os seus usuários cadastrados no LDAP. Apenas como exemplo, darknet.com.br. O LDAP transformará isso em dc=darknet,dc=com,dc=br.

- A abreviatura dc significa Domain Component.

Tela (3): Nome da organização

- Neste ponto deverá ser informado o nome da organização. Exemplo: Darknet Redes e Solucoes

- É importante não usar acentuação ou cedilha neste passo.

Tela (4): Senha do administrador

- Agora deverá ser digitada a senha definitiva do admin, que será o usuário administrador do LDAP.

- Preocupe-se em utilizar uma senha forte e confiável.

Tela (5): "Backend" de base de dados a ser usado

- O LDAP utiliza um sistema de banco de dados para armazenar as informações. Nesta fase, um sistema deverá ser escolhido.

- Atualmente, a opção recomendada é o HDB, que é baseado no antigo BDB.

- É interessante ressaltar que o HDB está em fase de substituição pelo MDB. Caso esta opção esteja disponível, use-a. Caso contrário, selecione o HDB.

Tela (6): Você deseja que a base de dados seja removida quando o pacote slapd for expurgado ("purge")?

- Esta será uma decisão pessoal do admnistrador. A base de dados, que fica em /var/lib/ldap, deverá ser deletada, caso o pacote de instalação do LDAP seja removido via apt-get purge?

- Se esta for a sua máquina LDAP definitiva, sugiro responder não, a fim de evitar acidentes.

Tela (7): Mover a base de dados antiga?

- Esta base de dados antiga foi criada no momento da instalação do LDAP e está vazia. Como o LDAP está sendo reconfigurado, ela deverá ser removida para evitar conflitos. Responda Sim.

Tela (8): Permitir o protocolo LDAPv2?

- A versão 2 do LDAP (LDAPv2) está em desuso e não possui várias funcionalidades existentes no LDAPv3, como autenticação via SASL, suporte a TLS e a UTF-8. Então, a não ser que você tenha um muito bom motivo para não fazer isso, responda Não para esta questão.

Uma vez configurado o servidor LDAP, poderemos ver o resultado com o seguinte comando:

$ ldapsearch -xb dc=darknet,dc=com,dc=br

A resposta deverá ser algo similar a isto:

# extended LDIF # # LDAPv3 # base <dc=darknet,dc=com,dc=br> with scope subtree # filter: (objectclass=*) # requesting: ALL # # darknet.com.br dn: dc=darknet,dc=com,dc=br objectClass: top objectClass: dcObject objectClass: organization o: darknet Redes e Solucoes dc: darknet # admin, darknet.com.br dn: cn=admin,dc=darknet,dc=com,dc=br objectClass: simpleSecurityObject objectClass: organizationalRole cn: admin description: LDAP administrator # search result search: 2 result: 0 Success

Caso algo errado ocorra, o resultado será similar a isto:

# numResponses: 3 # numEntries: 2 # extended LDIF # # LDAPv3 # base <dc=darknet,dc=com,dc=br> with scope subtree # filter: (objectclass=*) # requesting: ALL # # search result search: 2 result: 32 No such object # numResponses: 1

Migrando uma base passwd/shadow/group

Os procedimentos a seguir servirão apenas para redes que já possuirem usuários cadastrados em seus Linux. Assim, os comandos a seguir importarão tais usuários para o LDAP.

Procedimentos na máquina que contém os usuários

Estando a máquina que contém o cadastro dos usuários da rede, inicialmente, deveremos instalar o pacote migrationtools.

# apt-get install migrationtools

A seguir, edite o arquivo /etc/migrationtools/migrate_common.ph e procure as linhas:

$DEFAULT_MAIL_DOMAIN = "padl.com"; $DEFAULT_BASE = "dc=padl,dc=com";

Altere-as para que sejam compatíveis com a sua rede, como no exemplo a seguir:

$DEFAULT_MAIL_DOMAIN = "darknet.com.br"; $DEFAULT_BASE = "dc=darknet,dc=com,dc=br";

| Observe que DEFAULT_MAIL_DOMAIN corresponde ao domínio DNS usado na sua rede. |

Após a modificação, salve o arquivo e saia. O passo seguinte será criar arquivos secundários, a partir do /etc/passwd e do /etc/group. O arquivo /etc/shadow será lido automaticamente, no momento em que o arquivo /etc/passwd for processado. O processamento se dará com os comandos awk e sort. É importante salientar que, no Debian, os UID dos usuários comuns e os GID dos grupos que não são específicos do sistema começam em 1000. Por isso o awk colherá as linhas que iniciam com o UID > 999. Em outros sistemas esse número inicial poderá ser diferente. No RedHat e derivados, por exemplo, esses números começam em 500.

# awk -F: '$3 > 999' /etc/passwd | sort -nt: -k 3 > /tmp/passwd.new # awk -F: '$3 > 999' /etc/group | sort -nt: -k 3 > /tmp/group.new

Agora que temos apenas um extrato do que nos interessa a respeito dos arquivos /etc/passwd e /etc/group, deveremos gerar arquivos no formato ldif. O ldif é o formato utilizado pelo LDAP para a importação e exportação de dados. Para gerar o ldif do /tmp/passwd.new, você deverá executar os seguintes comandos:

# cd /usr/share/migrationtools # ./migrate_passwd.pl /tmp/passwd.new /tmp/passwd.ldif

Após a execução do comando migrate_passwd.pl, observe o conteúdo do arquivo /tmp/passwd.ldif. Os hashes das senhas dos usuários deverão existir, significando que as mesmas foram exportadas a partir do arquivo /etc/shadow. Observe também que cada bloco inicia com uma linha chamada dn, como mostrado a seguir.

dn: uid=fulano,ou=People,dc=darknet,dc=com,dc=br

uid: fulano

cn: teste

objectClass: account

objectClass: posixAccount

objectClass: top

objectClass: shadowAccount

userPassword: {crypt}$6$/UWh49nl$bm9RVncNfHo9M3ZY/v8Fomj07EJRp5Anr90fufUdFk/DPw.Rzxb7EVRHywXAMt8ISFtDaiVWx4ueX1lWGn8.

shadowLastChange: 16107

shadowMax: 99999

shadowWarning: 7

loginShell: /bin/bash

uidNumber: 1005

gidNumber: 1005

homeDirectory: /home/fulano

gecos: teste,,,

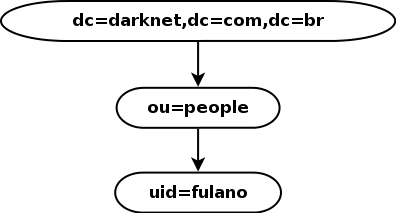

DN significa Distinguished Name. O DN serve para identificar o usuário, unicamente, uma vez que cita o seu UID (neste caso o UID é um nome, pois o número do usuário no sistema se chama uidNumber), a sua OU (Organizational Unit) e os respectivos DCs. A OU é a subárvore do LDAP onde cada UID será colocado. A figura a seguir mostrará a situação:

| Observe que há o OU. Então, em breve, antes da importação final do ldif, criaremos essa estrutura no servidor LDAP. |

O passo semifinal desta fase será transformar o arquivo /tmp/group.new em ldif. Para isso, utilize os comandos:

# cd /usr/share/migrationtools # ./migrate_group.pl /tmp/group.new /tmp/group.ldif

Finalmente, considerando que o LDAP foi instalado em outra máquina, mova os arquivos ldif gerados para a máquina servidora LDAP e apague os arquivos que ficaram em /tmp.

Procedimentos na máquina com serviço LDAP

Estando na máquina servidora LDAP, o primeiro passo será gerar um arquivo ldif para criar as OU People e Group. Como já foi dito anteriormente, essas OU receberão os usuários e os grupos. Assim, dentro do diretório /tmp, crie o arquivo ou.ldif com o seguinte conteúdo:

dn: ou=People,dc=darknet,dc=com,dc=br ou: People objectclass: organizationalUnit dn: ou=Group,dc=darknet,dc=com,dc=br ou: Group objectclass: organizationalUnit

A seguir, importe o ldif anterior para a base. Utilize o comando a seguir:

# ldapadd -WD cn=admin,dc=darknet,dc=com,dc=br -f /tmp/ou.ldif

Será pedida a senha de administrador e ocorrerá a consequente importação dos dados.

| Note que o hash da senha de administrador e demais dados ficam armazenados em /etc/ldap/slapd.d/cn\=config/olcDatabase\=\{1\}hdb.ldif. |

Para verificar a situação atual, emita o comando:

# ldapsearch -xb dc=darknet,dc=com,dc=br

A seguir, faça a importação dos usuários para dentro do LDAP (as senhas serão, automaticamente, buscadas no arquivo /etc/shadow):

# ldapadd -WD cn=admin,dc=darknet,dc=com,dc=br -f /tmp/passwd.ldif

Para ver os dados importados, utilize o comando:

# ldapsearch -xb dc=darknet,dc=com,dc=br

Por último, importe os grupos:

# ./migrate_group.pl /tmp/group.new /tmp/group.ldif

Adicionando usuários na base

Configuração dos clientes

- apt-get install --no-install-recommends libnss-ldap

telas

- apt-get install libpam-ldap

telas

configurar host nos arquivos

backup do pam

alterar pam (mkhome SFC)

alterar nsswitch

arquivos de senhas

phpldapadmin

Usar versão do Wheezy.